Image: Shutterstock

Una

compañía que vende software de vigilancia a padres y empleadores dejó

"terabytes de datos" que incluyen fotografías, grabaciones de audio,

mensajes de texto e historial web, expuestos en un bucket de Amazon S3

poco protegido.

Una

compañía que comercializa el software espía para teléfonos celulares a

padres y empleadores dejó datos en línea de miles de sus clientes y la

información de las personas que estaban monitoreando.

Los datos expuestos incluyeron selfies, mensajes de texto, grabaciones de audio, contactos, ubicación, contraseñas e inicios de sesión, mensajes de Facebook, entre otros, según un investigador de seguridad que pidió permanecer en el anonimato por temor a repercusiones legales.

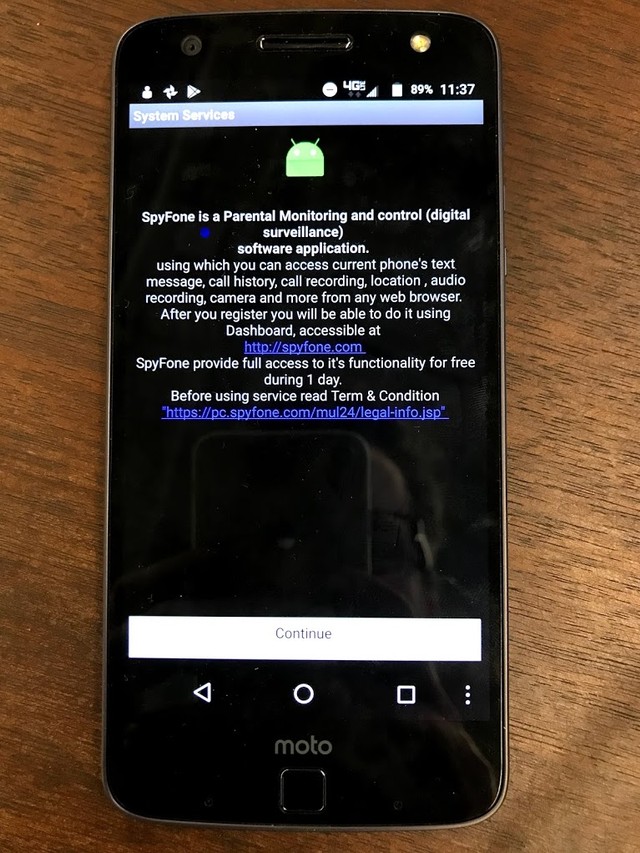

La semana pasada, el investigador encontró los datos en un bucket de Amazon S3 propiedad de Spyfone, una de las muchas compañías que venden software diseñado para interceptar mensajes de texto, llamadas, correos electrónicos y rastrear ubicaciones de dispositivos monitoreados.

Motherboard pudo verificar que el investigador tenía acceso a los datos de los dispositivos monitoreados de Spyfone creando una cuenta de prueba, instalando el spyware en un teléfono y tomando algunas fotos. Horas más tarde, el investigador envió una de esas imágenes.

Los datos expuestos incluyeron selfies, mensajes de texto, grabaciones de audio, contactos, ubicación, contraseñas e inicios de sesión, mensajes de Facebook, entre otros, según un investigador de seguridad que pidió permanecer en el anonimato por temor a repercusiones legales.

La semana pasada, el investigador encontró los datos en un bucket de Amazon S3 propiedad de Spyfone, una de las muchas compañías que venden software diseñado para interceptar mensajes de texto, llamadas, correos electrónicos y rastrear ubicaciones de dispositivos monitoreados.

Motherboard pudo verificar que el investigador tenía acceso a los datos de los dispositivos monitoreados de Spyfone creando una cuenta de prueba, instalando el spyware en un teléfono y tomando algunas fotos. Horas más tarde, el investigador envió una de esas imágenes.

El investigador dijo que los datos expuestos contenían varios terabytes de "fotos de cámaras no cifradas".

"Hay al menos 2,208 'clientes' actuales y cientos o miles de fotos y audio en cada carpeta", dijo a Motherboard en un chat en línea. "Actualmente hay 3,666 teléfonos rastreados".

Los datos expuestos también incluyeron 44,109 direcciones de correo electrónico únicas, de acuerdo con Troy Hunt, quien mantiene el sitio web de violación de datos y quien analizó algunos de los datos después de que el investigador lo compartió con él.

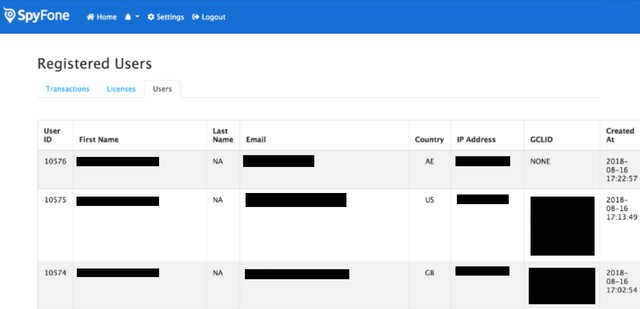

Los servicios de back-end de la compañía también se dejaron abiertos, no requiriendo una contraseña para ingresar a ellos, de acuerdo con el investigador, quien dijo que fue capaz de crear cuentas de administrador y ver los datos de los clientes.

"Hay al menos 2,208 'clientes' actuales y cientos o miles de fotos y audio en cada carpeta", dijo a Motherboard en un chat en línea. "Actualmente hay 3,666 teléfonos rastreados".

Los datos expuestos también incluyeron 44,109 direcciones de correo electrónico únicas, de acuerdo con Troy Hunt, quien mantiene el sitio web de violación de datos y quien analizó algunos de los datos después de que el investigador lo compartió con él.

Los servicios de back-end de la compañía también se dejaron abiertos, no requiriendo una contraseña para ingresar a ellos, de acuerdo con el investigador, quien dijo que fue capaz de crear cuentas de administrador y ver los datos de los clientes.

Una captura de pantalla enviada por el investigador, que muestra que tenía acceso de administrador a los portales de Spyfone.

Spyfone también dejó una de sus API totalmente desprotegidas en línea, lo que permite a cualquier persona que adivina la URL leer lo que parece ser una lista de clientes actualizada y en constante actualización. El sitio muestra los nombres y apellidos, el correo electrónico y las direcciones IP. Hasta el jueves, había más de 11,000 direcciones de correo electrónico únicas en la base de datos, de acuerdo con un análisis de la placa base.

"Spyfone parece ser una combinación mágica de sombra, irresponsable e incompetente", le dijo a Motherboard Eva Galperin, directora de seguridad cibernética del grupo de derechos digitales Electronic Frontier Foundation.

Steve McBroom, un representante de Spyfone, le dijo a Motherboard el lunes que la compañía está investigando la fuga y expresó su alivio de que la persona que lo encontró tenga buenas intenciones.

"Gracias a Dios que es un investigador, alguien bueno tratando de proteger", dijo McBroom en una llamada telefónica.

Spyfone también dejó una de sus API totalmente desprotegidas en línea, lo que permite a cualquier persona que adivina la URL leer lo que parece ser una lista de clientes actualizada y en constante actualización. El sitio muestra los nombres y apellidos, el correo electrónico y las direcciones IP. Hasta el jueves, había más de 11,000 direcciones de correo electrónico únicas en la base de datos, de acuerdo con un análisis de la placa base.

"Spyfone parece ser una combinación mágica de sombra, irresponsable e incompetente", le dijo a Motherboard Eva Galperin, directora de seguridad cibernética del grupo de derechos digitales Electronic Frontier Foundation.

Steve McBroom, un representante de Spyfone, le dijo a Motherboard el lunes que la compañía está investigando la fuga y expresó su alivio de que la persona que lo encontró tenga buenas intenciones.

"Gracias a Dios que es un investigador, alguien bueno tratando de proteger", dijo McBroom en una llamada telefónica.

El miércoles, McBroom confirmó la filtración de datos "que afectó aproximadamente a 2,200 de nuestros clientes".

"Nos hemos asociado con importantes empresas de seguridad de datos para ayudar en nuestra investigación, y seguimos coordinando con las autoridades policiales sobre esta situación. Todos los días, nuestro equipo avanza a pasos agigantados para mejorar la seguridad de nuestro sitio y ciertamente anticipamos que esta brecha de datos reciente es la última ", dijo McBroom. "Las comunicaciones sobre la violación y la investigación se han enviado a nuestros clientes".

Este es el último de una serie aparentemente interminable de filtraciones de datos y filtraciones de empresas de spyware para el consumidor. En los últimos 18 meses, Motherboard ha reportado hacks en FlexiSpy, dos por separado en Retina-X, Spy Master Pro, Mobistealth y SpyHuman. El elemento común entre todos estos parece ser el enfoque deficiente, si no irresponsable, de las empresas respecto de la seguridad, especialmente en lo que respecta a sus datos más sensibles: el de las personas supervisadas, algunas de las cuales son niños.

"Nos hemos asociado con importantes empresas de seguridad de datos para ayudar en nuestra investigación, y seguimos coordinando con las autoridades policiales sobre esta situación. Todos los días, nuestro equipo avanza a pasos agigantados para mejorar la seguridad de nuestro sitio y ciertamente anticipamos que esta brecha de datos reciente es la última ", dijo McBroom. "Las comunicaciones sobre la violación y la investigación se han enviado a nuestros clientes".

Este es el último de una serie aparentemente interminable de filtraciones de datos y filtraciones de empresas de spyware para el consumidor. En los últimos 18 meses, Motherboard ha reportado hacks en FlexiSpy, dos por separado en Retina-X, Spy Master Pro, Mobistealth y SpyHuman. El elemento común entre todos estos parece ser el enfoque deficiente, si no irresponsable, de las empresas respecto de la seguridad, especialmente en lo que respecta a sus datos más sensibles: el de las personas supervisadas, algunas de las cuales son niños.

Fuente: https://motherboard.vice.com/

0 Comentarios