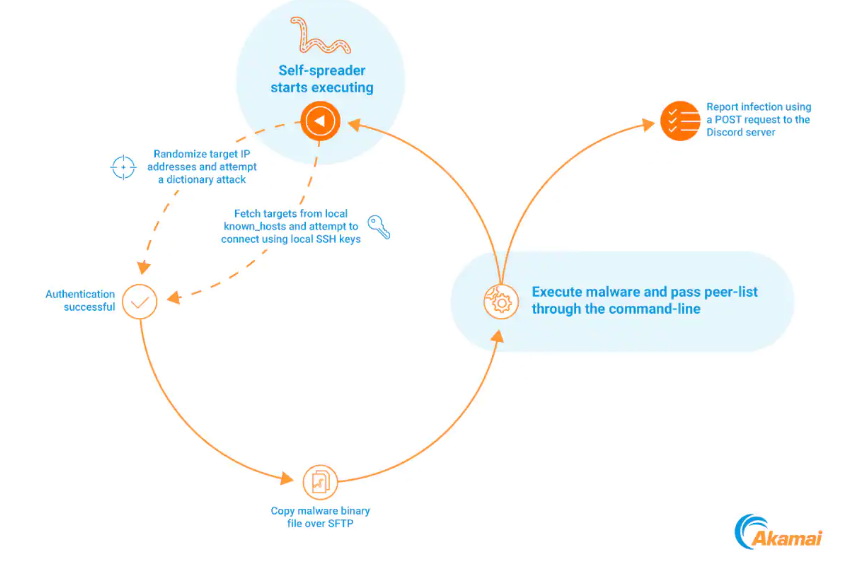

Panchan está escrito en Go y tiene la funcionalidad de un gusano SSH, es decir, puede realizar ataques de diccionario y abusar de las claves SSH para moverse rápidamente hacia los lados en una red comprometida. De hecho, Panchan infecta nuevos hosts al encontrar y usar claves SSH existentes, así como también mediante inicios de sesión y contraseñas de fuerza bruta. Después de tener éxito en esta etapa, crea una carpeta oculta en la que se esconde bajo el nombre xinetd.

Luego, el malware ejecuta el binario e inicia una POST HTTPS al webhook de Discord, que probablemente se use para rastrear a la víctima.

Para afianzarse en el sistema, Panchan se copia a sí mismo en /bin/systemd-worker y crea un nuevo servicio systemd para iniciar después de un reinicio, es decir, se disfraza como un servicio de sistema normal.

En el sistema infectado, Panchan implementa y ejecuta dos mineros, XMRig y nbhash, y los mineros no se extraen al disco para no dejar rastros.

“Para evitar la detección y reducir la probabilidad de ser rastreado, el malware despliega criptomineros como archivos mapeados en memoria, sin ninguna presencia en el disco”, escriben los analistas. “Panchan también elimina los procesos de minería si detecta signos de monitoreo”.

Se informa que, en total, los investigadores pudieron detectar 209 pares en la red P2P de Panchan, aunque solo 40 de ellos están actualmente activos, y estos sistemas se encuentran principalmente en países asiáticos.

Los investigadores dicen que la mayoría de las víctimas están relacionadas con el sector de la educación, lo que está de acuerdo con los métodos de distribución de malware y facilita el crecimiento de botent. El hecho es que cuando se realizan investigaciones académicas internacionales, se crean las condiciones ideales para la propagación de malware, porque dichos proyectos se caracterizan por una mala "higiene digital" en el campo de las contraseñas y el intercambio de claves SSH.

Fuente: https://xakep.ru/

No olvides Compartir...

Siguenos en twitter: @disoftin - @fredyavila - @PaolaMRincon

0 Comentarios