Los expertos de Sentinel One han descubierto el ransomware Rook, que parece estar basado en el código fuente filtrado hace mucho tiempo del ransomware Babuk.

La carga de malware generalmente se entrega a través de Cobalt Strike, utilizando correos electrónicos de phishing y torrents pirateados como vector de infección inicial. Para mayor sigilo, las cargas útiles de Rook se empaquetan mediante UPX u otros medios criptográficos.

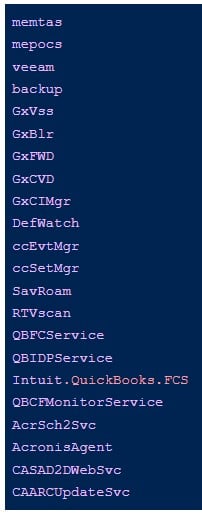

Cuando se inicia, el ransomware intenta finalizar cualquier proceso relacionado con los mecanismos de seguridad u otras cosas que también pueden interrumpir el cifrado.

“Curiosamente, en algunos casos, el controlador kph.sys de Process Hacker entra en juego cuando los procesos se cierran, pero en otros no. Esto parece deberse a la necesidad de que los atacantes usen un controlador para deshabilitar ciertas soluciones de seguridad locales para ciertas acciones”, dicen los expertos.

El informe también señala que Rook usa vssadmin.exe para eliminar instantáneas.

Hasta ahora, los investigadores no han encontrado ningún mecanismo de anclaje en el sistema, por lo que Rook cifra los archivos añadiéndoles la extensión .Rook y luego se elimina de la máquina comprometida.

Los investigadores escriben que notaron numerosas similitudes de código entre Rook y Babuk, cuyo código fuente se publicó en un foro en ruso en el otoño de 2021. Por ejemplo, Rook usa las mismas llamadas a la API para obtener el nombre y el estado de cada servicio en ejecución, y las mismas funciones para eliminarlos. Además, la lista de procesos y servicios de Windows eliminados es la misma para ambos ransomware (incluidos: Steam, Microsoft Office y el cliente de correo electrónico de Outlook, así como Mozilla Firefox y Thunderbird). Como resultado, los expertos de Sentinel One concluyen que Rook se basa en el código fuente de Babuk.

El "sitio de filtraciones" de Rook ya ha publicado los datos de dos víctimas: un banco y una empresa india que trabaja en la industria aeroespacial y de aviación. La información de ambas víctimas se agregó este mes, lo que significa que parece que el grupo recién está comenzando.

Fuente: https://xakep.ru/

No olvides Compartir...

Siguenos en twitter: @disoftin - @fredyavila - @PaolaMRincon

0 Comentarios