Osmedeus le permite ejecutar automáticamente la colección de herramientas increíbles para el reconocimiento y el escaneo de vulnerabilidades contra el objetivo.

Instalación

git clone https://github.com/j3ssie/Osmedeus

cd Osmedeus

./install.sh

Esta instalación solo se enfoca en Kali Linux, verifique más instalación en la Wiki page

Cómo utilizar

Si no tiene idea de lo que está haciendo, simplemente escriba el comando a continuación o consulte el Uso avanzado

./osmedeus.py -t example.com

Usando Docker

Revisa docker-osmedeus by mabnavarrete para la instalación de docker y este wiki para más detalles.Caracteristicas

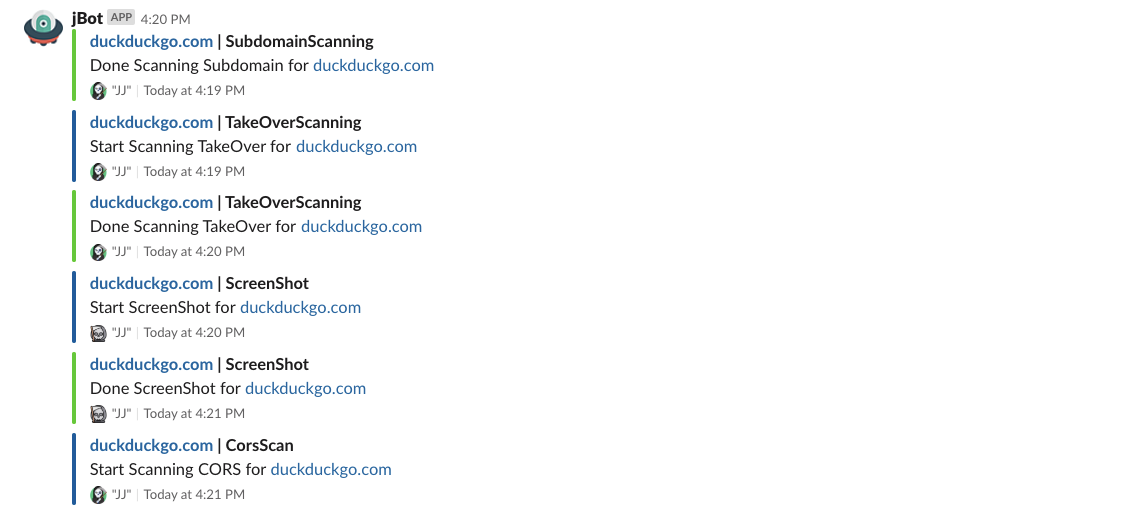

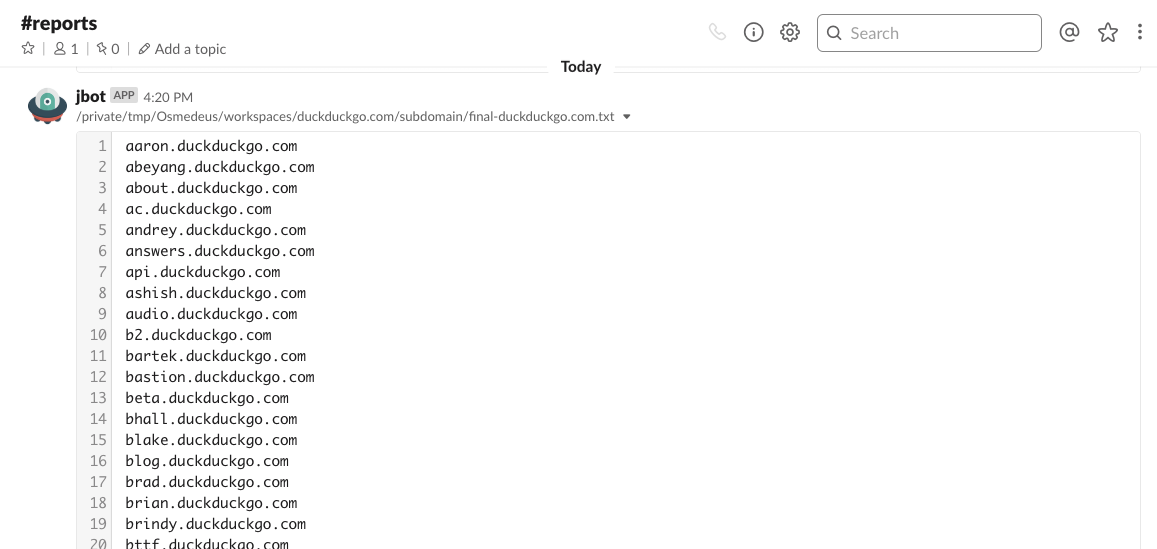

- Subdomain Scan.

- Subdomain TakeOver Scan.

- Screenshot the target.

- Basic recon like Whois, Dig info.

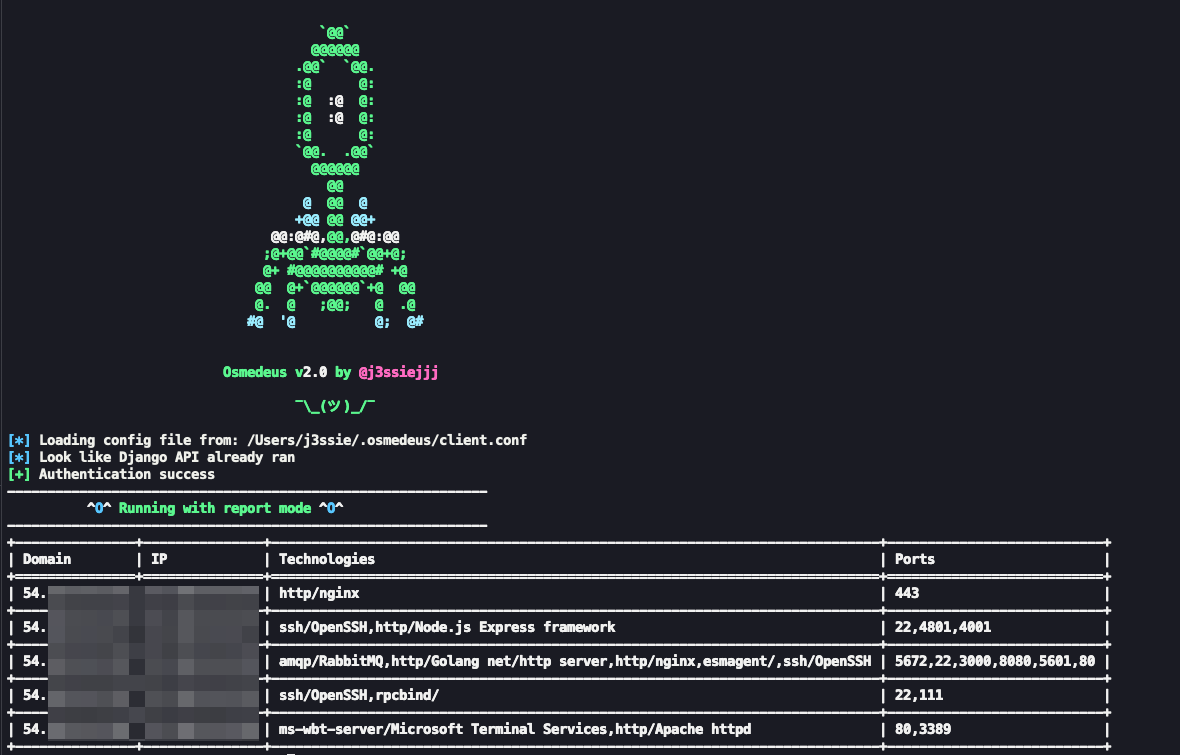

- Web Technology detection.

- IP Discovery.

- CORS Scan.

- SSL Scan.

- Wayback Machine Discovery.

- URL Discovery.

- Headers Scan.

- Port Scan.

- Vulnerable Scan.

- Seperate workspaces to store all scan output and details logging.

- REST API.

- React Web UI.

- Support Continuous Scan.

- Slack notifications.

- Easily view report from commnad line.

Demo

Comandos de Ejemplo

# normal routine

./osmedeus.py -t example.com

# normal routine but slow speed on subdomain module

./osmedeus.py -t example.com --slow 'subdomain'

# direct mode examples

./osmedeus.py -m portscan -i "1.2.3.4/24"

./osmedeus.py -m portscan -I list_of_targets.txt -t result_folder

./osmedeus.py -m "portscan,vulnscan" -i "1.2.3.4/24" -t result_folder

./osmedeus.py -m "assets" -i "example.com"

./osmedeus.py -m "assets,dirb" -i "example.com"

# report mode

./osemdeus.py -t example.com --report list

./osemdeus.py -t example.com --report sum

./osemdeus.py -t example.com -m subdomain --report short

./osemdeus.py -t example.com -m "subdomain, portscan" --report full

Más opciones

Basic Usage

===========

python3 osmedeus.py -t <your_target>

python3 osmedeus.py -T <list_of_targets>

python3 osmedeus.py -m <module> [-i <input>|-I <input_file>] [-t workspace_name]

python3 osmedeus.py --report <mode> -t <workspace> [-m <module>]

Advanced Usage

==============

[*] List all module

python3 osmedeus.py -M

[*] List all report mode

python3 osmedeus.py --report help

[*] Running with specific module

python3 osmedeus.py -t <result_folder> -m <module_name> -i <your_target>

[*] Example command

python3 osmedeus.py -m subdomain -t example.com

python3 osmedeus.py -t example.com --slow "subdomain"

python3 osmedeus.py -t sample2 -m vuln -i hosts.txt

python3 osmedeus.py -t sample2 -m dirb -i /tmp/list_of_hosts.txt

Remote Options

==============

--remote REMOTE Remote address for API, (default: https://127.0.0.1:5000)

--auth AUTH Specify authentication e.g: --auth="username:password"

See your config file for more detail (default: core/config.conf)

--client just run client stuff in case you ran the flask server before

More options

==============

--update Update lastest from git

-c CONFIG, --config CONFIG

Specify config file (default: core/config.conf)

-w WORKSPACE, --workspace WORKSPACE

Custom workspace folder

-f, --force force to run the module again if output exists

-s, --slow "all"

All module running as slow mode

-s, --slow "subdomain"

Only running slow mode in subdomain module

--debug Just for debug purpose

Renuncia

La mayor parte de esta herramienta fue realizada por los autores de la herramienta que figura en CREDITS.md. Solo estoy juntando todas las piezas, más un poco de magia extra.

Esta herramienta es solo para fines educativos. Eres responsable de tus propias acciones. Si estropea algo o infringe alguna ley mientras usa este software, es su culpa, y solo su culpa.

Esta herramienta es solo para fines educativos. Eres responsable de tus propias acciones. Si estropea algo o infringe alguna ley mientras usa este software, es su culpa, y solo su culpa.

0 Comentarios