¿Recuerdas a Strandhogg? Una vulnerabilidad de seguridad que afecta a Android que las aplicaciones maliciosas pueden explotar para enmascararse como cualquier otra aplicación instalada en un dispositivo objetivo para mostrar interfaces falsas a los usuarios, engañándolos para que den información confidencial.

A fines del año pasado, en el momento de su divulgación pública, los investigadores también confirmaron que algunos atacantes ya estaban explotando la falla en la naturaleza para robar las credenciales de inicio de sesión de los usuarios y otras credenciales, así como para espiar sus actividades.

El mismo equipo de investigadores noruegos de ciberseguridad reveló hoy detalles de una nueva vulnerabilidad crítica (CVE-2020-0096) que afecta al sistema operativo Android que podría permitir a los atacantes llevar a cabo una versión mucho más sofisticada del ataque Strandhogg.

Apodada ' Strandhogg 2.0 ', la nueva vulnerabilidad afecta a todos los dispositivos Android, excepto a aquellos que ejecutan la última versión, Android Q / 10, del sistema operativo móvil, que, desafortunadamente, se ejecuta solo en el 15-20% del total de Android. dispositivos, dejando miles de millones de teléfonos inteligentes vulnerables a los atacantes.

StrandHogg 1.0 residía en la función multitarea de Android, mientras que la nueva falla Strandhogg 2.0 es básicamente una vulnerabilidad de elevación de privilegios que permite a los piratas informáticos acceder a casi todas las aplicaciones.

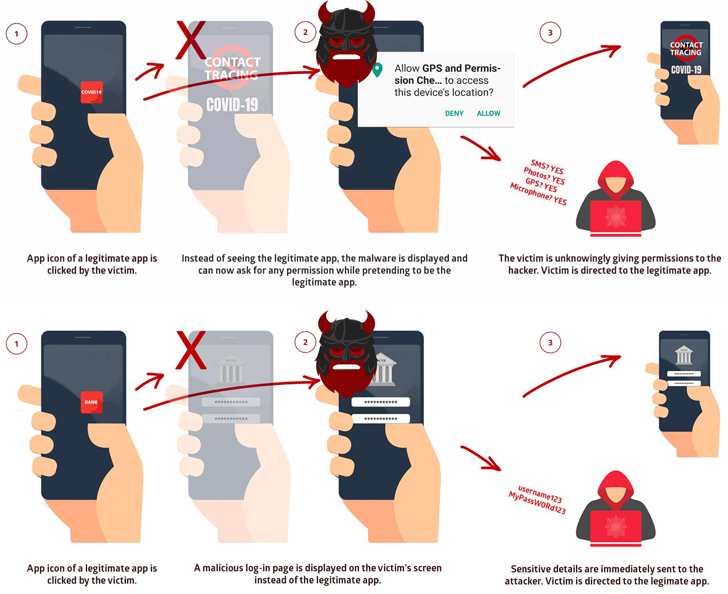

Como se explicó anteriormente, cuando un usuario toca el ícono de una aplicación legítima, el malware que explota las vulnerabilidades de Strandhogg puede interceptar y secuestrar esta actividad / tarea para mostrar una interfaz falsa al usuario en lugar de iniciar la aplicación real.

Sin embargo, a diferencia de StrandHogg 1.0 que solo puede atacar aplicaciones de una en una, la última falla podría permitir a los atacantes "atacar dinámicamente casi cualquier aplicación en un dispositivo dado simultáneamente con solo tocar un botón", todo sin requerir una preconfiguración para cada objetivo aplicación.

Los defectos de StrandHogg son potencialmente peligrosos y preocupantes porque:

- Es casi imposible que los usuarios seleccionados detecten el ataque,

- se puede usar para secuestrar la interfaz de cualquier aplicación instalada en un dispositivo específico sin requerir configuración,

- se puede usar para solicitar cualquier permiso de dispositivo de manera fraudulenta,

- se puede explotar sin acceso de root,

- funciona en todas las versiones de Android, excepto Q.

- no necesita ningún permiso especial para trabajar en el dispositivo.

"Utilizando StrandHogg 2.0, los atacantes pueden, una vez que se instala una aplicación maliciosa en el dispositivo, obtener acceso a mensajes de texto privados y fotos, robar las credenciales de inicio de sesión de las víctimas, rastrear movimientos de GPS, hacer y / o grabar conversaciones telefónicas y espiar a través de un teléfono cámara y micrófono ", dijeron los investigadores.

"El malware que explota StrandHogg 2.0 también será más difícil de detectar para los antivirus y los escáneres de seguridad y, como tal, representa un peligro significativo para el usuario final", agregaron.

Los investigadores de seguridad informaron responsablemente la nueva vulnerabilidad a Google en diciembre del año pasado.

Los investigadores de seguridad informaron responsablemente la nueva vulnerabilidad a Google en diciembre del año pasado.

Después de eso, Google preparó un parche y lo compartió con las empresas de fabricación de teléfonos inteligentes en abril de 2020, que ahora han comenzado a implementar actualizaciones de software para sus respectivos usuarios a partir de este mes.

Aunque no hay una forma efectiva y confiable de bloquear o detectar ataques de secuestro de tareas, los usuarios aún pueden detectar tales ataques al vigilar las discrepancias que compartimos al informar StrandHogg 1.0, como cuando:

- Una aplicación en la que ya ha iniciado sesión solicita un inicio de sesión,

- ventanas emergentes de permisos que no contienen el nombre de una aplicación,

- permisos solicitados desde una aplicación que no debería requerir o necesitar los permisos que solicita,

- los botones y enlaces en la interfaz de usuario no hacen nada cuando se hace clic en ellos,

- El botón de retroceso no funciona como se esperaba.

Fuente: https://thehackernews.com/

No olvides Compartir...

Siguenos en twitter: @disoftin - @fredyavila

0 Comentarios