Investigadores de seguridad cibernética descubrieron hoy el modus operandi de un grupo de amenazas evasivas que piratea a las entidades militares y diplomáticas de alto perfil en Europa del Este para espionaje.

Los hallazgos son parte de un análisis colaborativo realizado por la empresa de seguridad cibernética ESET y las empresas afectadas, lo que resulta en una amplia revisión de las operaciones de InvisiMole y las tácticas, herramientas y procedimientos (TTP) del grupo.

"Los investigadores de ESET realizaron una investigación de estos ataques en cooperación con las organizaciones afectadas y pudieron descubrir los extensos y sofisticados conjuntos de herramientas utilizados para la entrega, el movimiento lateral y la ejecución de las puertas traseras de InvisiMole", dijo la compañía en un informe compartido con The Hacker News.

Cooperación con el Grupo Gamaredon

Descubierto por primera vez en 2018 , InvisiMole ha estado activo al menos desde 2013 en relación con operaciones específicas de ciberespionaje en Ucrania y Rusia. Después de pasar desapercibido, el actor de amenazas regresó a fines del año pasado con un conjunto de herramientas actualizado y tácticas previamente no reportadas para ofuscar el malware."InvisiMole tiene una arquitectura modular, inicia su viaje con un archivo DLL de envoltura y realiza sus actividades utilizando otros dos módulos que están integrados en sus recursos", señalaron los investigadores de ESET en un informe de junio de 2018. "Ambos módulos son puertas traseras ricas en funciones, que en conjunto le dan la capacidad de recopilar tanta información sobre el objetivo como sea posible".

Se descubrió que el spyware rico en funciones, denominado RC2FM y RC2CL, era capaz de realizar cambios en el sistema, escanear redes inalámbricas para rastrear la geolocalización de las víctimas, recopilar información del usuario e incluso cargar archivos confidenciales ubicados en la máquina comprometida. Pero el mecanismo exacto de entrega de malware seguía sin estar claro hasta ahora.

ESET no solo encontró evidencia de técnicas de " vivir de la tierra " que explotaban aplicaciones legítimas para llevar a cabo sigilosamente operaciones maliciosas, sino que también descubrió vínculos con un segundo actor de amenaza llamado el grupo Gamaredon, que tiene una larga historia de ataques cibernéticos contra instituciones ucranianas .

ESET no solo encontró evidencia de técnicas de " vivir de la tierra " que explotaban aplicaciones legítimas para llevar a cabo sigilosamente operaciones maliciosas, sino que también descubrió vínculos con un segundo actor de amenaza llamado el grupo Gamaredon, que tiene una larga historia de ataques cibernéticos contra instituciones ucranianas .

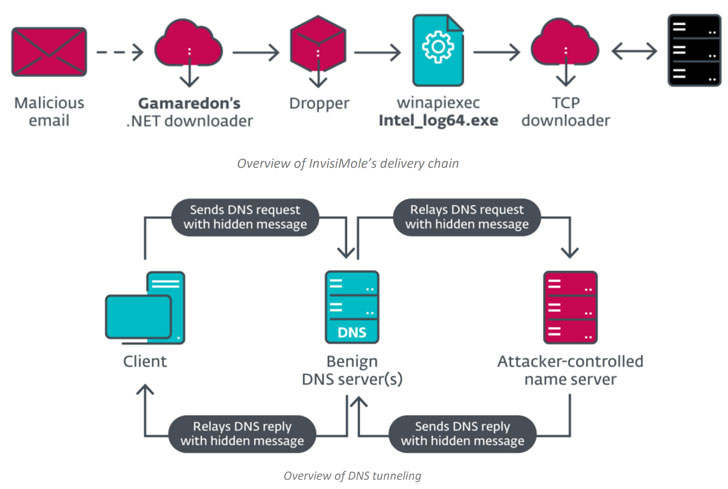

"Gamaredon se utiliza para allanar el camino para una carga útil mucho más sigilosa; de acuerdo con nuestra telemetría, un pequeño número de objetivos de Gamaredon se 'actualiza' al malware avanzado InvisiMole, probablemente aquellos considerados particularmente significativos por los atacantes", dijeron los investigadores, agregando el malware se implementa solo después de que los atacantes obtuvieron privilegios administrativos, ya que muchos de los métodos de ejecución de InvisiMole requieren permisos elevados.

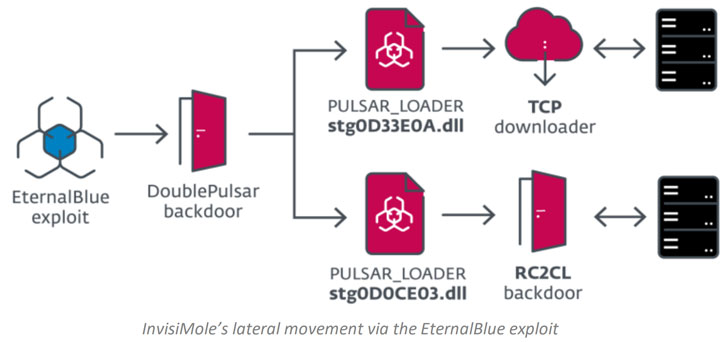

Una vez que se produce el compromiso inicial, InvisiMole explota las vulnerabilidades BlueKeep (CVE-2019-0708) y EternalBlue (CVE-2017-0144) en los protocolos RDP y SMB o utiliza documentos troyanizados e instaladores de software para propagarse lateralmente a través de la red.

Además de emplear versiones actualizadas de las puertas traseras RC2CL y RC2FM, el malware aprovecha un nuevo descargador TCS para descargar módulos adicionales y un descargador DNS, que, a su vez, aprovecha el túnel DNS para enmascarar las comunicaciones a un servidor controlado por el atacante.

"Con el túnel DNS, el cliente comprometido no contacta directamente con el servidor C&C; solo se comunica con los servidores DNS benignos con los que la máquina víctima normalmente se comunicaría, donde envía solicitudes para resolver un dominio a su dirección IP". Los investigadores dijeron. "El servidor DNS se pone en contacto con el servidor de nombres responsable del dominio en la solicitud, que es un servidor de nombres controlado por el atacante, y transmite su respuesta al cliente".

RC2CL y RC2FM: Spyware con todas las funciones

Además, las cargas finales, RC2CL y RC2FM, se entregaron a través de no menos de cuatro cadenas de ejecución diferentes que se combinaron combinando código malicioso de shell con herramientas legítimas y ejecutables vulnerables.La puerta trasera RC2CL mejorada admite hasta 87 comandos, con capacidades para encender cámaras web y dispositivos de micrófono para tomar fotos, grabar video y sonido, capturar capturas de pantalla, recopilar información de la red, enumerar el software instalado y monitorear los documentos a los que la víctima accedió recientemente. Aunque no se usa de manera prominente, RC2FM viene con su propio conjunto de comandos de exfiltración de documentos, junto con nuevas características para registrar pulsaciones de teclas y omitir el control de acceso de usuario (UAC).

Además, las nuevas versiones de RC2CL y RC2FM vienen con sus propios medios para escapar de la detección de antivirus, incluida la inyección en otros procesos inocuos y la supresión de características específicas, como el registro de teclas.

"Los objetivos considerados particularmente significativos por los atacantes se actualizan del malware Gamaredon relativamente simple al malware avanzado InvisiMole", dijo el investigador de ESET Zuzana Hromcová. Esta cooperación previamente desconocida entre los dos grupos "permite que el grupo InvisiMole idee formas creativas de operar bajo el radar", agregó.

Fuente: https://thehackernews.com/

No olvides Compartir...

Siguenos en twitter: @disoftin - @fredyavila

0 Comentarios