Los representantes de GitHub advirtieron a los usuarios de una campaña de phishing activa llamada Sawfish.

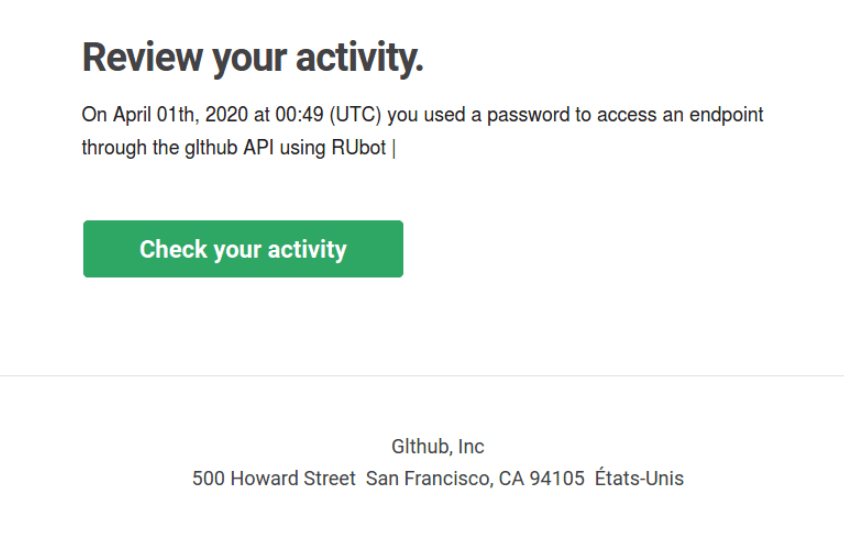

Recientemente, los usuarios reciben cada vez más correos electrónicos de phishing con advertencias falsas sobre la actividad sospechosa de una cuenta registrada o cambios extraños realizados en el repositorio o la configuración. Los enlaces adjuntos a dichos mensajes conducen a una página de inicio de sesión falsa de GitHub, creada específicamente para recopilar las credenciales de la víctima y transmitirlas a los atacantes.

Los expertos de GitHub señalan que esta campaña tiene varios aspectos notables. Por ejemplo, una página de phishing es capaz de interceptar códigos de autenticación de dos factores que se generan utilizando una aplicación TOTP (contraseña de un solo uso basada en el tiempo). Esto permite a los atacantes atacar cuentas protegidas 2FA. Se enfatiza que los usuarios que usan claves de seguridad de hardware no se ven afectados por el problema.

Los correos electrónicos de phishing a menudo provienen de dominios legítimos (que han sido pirateados). Entonces, la lista de dominios de phishing notados por los expertos de GitHub incluye git-hub [.] Co, githb [.] Co, glthub [.] Net, glthubs [.] Com y corp-github [.] Com.

Al mismo tiempo, los ataques no están dirigidos en absoluto seguidos, sino principalmente a usuarios activos que trabajan en grandes empresas de tecnología. Obviamente, los atacantes toman esas direcciones de correo electrónico que los desarrolladores usaron para los compromisos públicos.

Los atacantes también utilizan activamente los servicios de reducción de URL para ocultar la dirección de phishing final (a veces combinan varios servicios de reducción de URL a la vez para confundir los rastros de manera más confiable). En algunos casos, las víctimas primero se envían a un sitio legítimo pirateado y solo luego directamente a una página de phishing.

Si el ataque tiene éxito y los datos grabados caen en manos de los atacantes, a menudo los piratas informáticos descargan inmediatamente todo el contenido de los repositorios privados disponibles para el usuario comprometido (incluidos los que pertenecen a organizaciones y otros empleados).

Se les pide a los usuarios que han sufrido estos ataques que restablezcan inmediatamente su contraseña y sus códigos de recuperación de dos factores, vean sus tokens de acceso y tomen medidas adicionales para proteger su cuenta. Además de las llaves de hardware o WebAuthn 2FA, se recomienda que use administradores de contraseñas.

Fuente: https://xakep.ru/

No olvides Compartir...

0 Comentarios