Durante los últimos 16 meses, atacantes desconocidos se han infiltrado en servidores maliciosos en la red Tor y luego los han utilizado para interceptar el tráfico relacionado con las criptomonedas y realizar ataques de eliminación de SSL.

Esta campaña comenzó en enero de 2020, y su esencia era agregar a la red Tor los servidores que estaban marcados como nodos de salida (es decir, los servidores por los que el tráfico sale de la red Tor y vuelve a ingresar a la Internet pública).

Desde entonces, los ciberdelincuentes han inyectado miles de servidores maliciosos en la red Tor y, con su ayuda, identificaron el tráfico dirigido a los sitios de mezcladores de criptomonedas y luego lanzaron ataques como la eliminación de SSL, es decir, degradaron el tráfico de usuarios de direcciones HTTPS a HTTP menos seguro. Después de degradar a HTTP, los delincuentes pueden cambiar las direcciones de la billetera de criptomonedas con sus propias transacciones e interceptarlas.

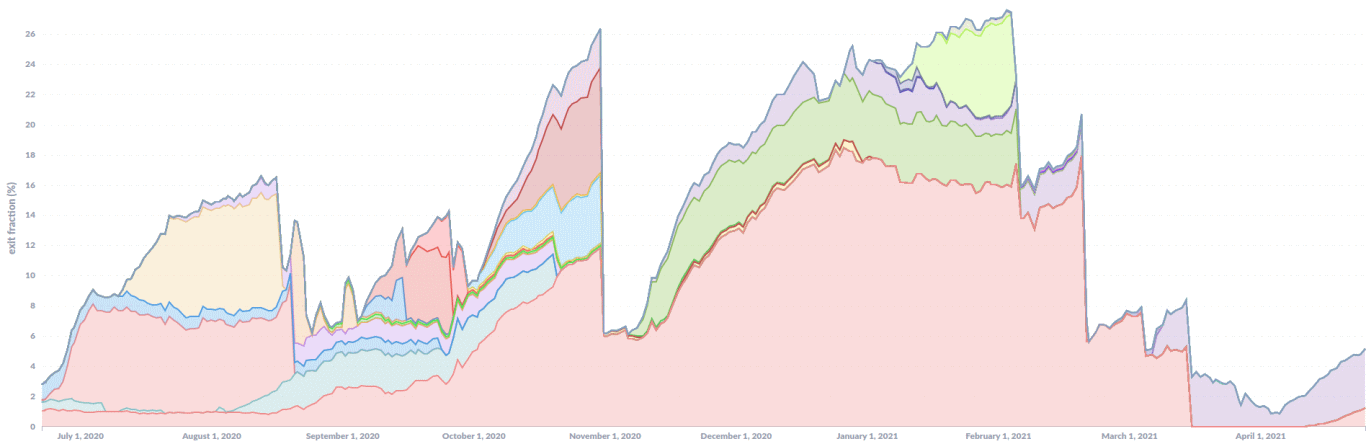

Los ataques fueron documentados por primera vez en agosto del año pasado por un especialista en seguridad de la información y operador del servidor Tor, conocido con el seudónimo de Nusenu. En ese momento, informó que en días mejores, los atacantes lograron controlar el 23,95% de todos los nodos de salida de Tor.

Ahora Nusenu ha publicado un nuevo estudio en el que escribe que aunque lo que está sucediendo se ha dado a conocer durante mucho tiempo, los atacantes aún continúan con sus ataques. Peor aún, los ataques solo se intensificaron: en febrero de 2021, los delincuentes incluso rompieron su propio "récord" y fueron responsables del 27% de todos los nodos de salida de Tor.

Aunque finalmente se descubrió la segunda ola de ataques y se eliminaron los servidores maliciosos de la red Tor, la infraestructura de los atacantes había estado en funcionamiento durante semanas o incluso meses antes de eso. El hecho es que los piratas informáticos inyectaron sus servidores en la red en pequeñas porciones, acumulando una infraestructura poderosa y sin llamar la atención sobre sí mismos.

Esta táctica fue cambiada por los piratas informáticos solo este mes: cuando su infraestructura se apagó nuevamente, intentaron restaurar todos los servidores al mismo tiempo. Este ataque se detectó en 24 horas, porque el aumento simultáneo en el número de nodos de salida de 1500 a 2500 no podía dejar de notarse.

Aunque ahora hay más de 1,000 servidores inactivos, el experto escribe que a partir del 5 de mayo de 2021, los atacantes aún controlan del 4% al 6% de los nodos de salida de Tor, y los ataques de eliminación de SSL continúan.

0 Comentarios